1 년 전 대규모 사이버 공격을 일으킨 IoT 악성 코드 "Mirai"의 새로운 변종이 출현하고 급격히 확산하고 있다고한다. 중국 보안 업체 Qihoo 360가 11 월 24 일 블로그에서보고했다.

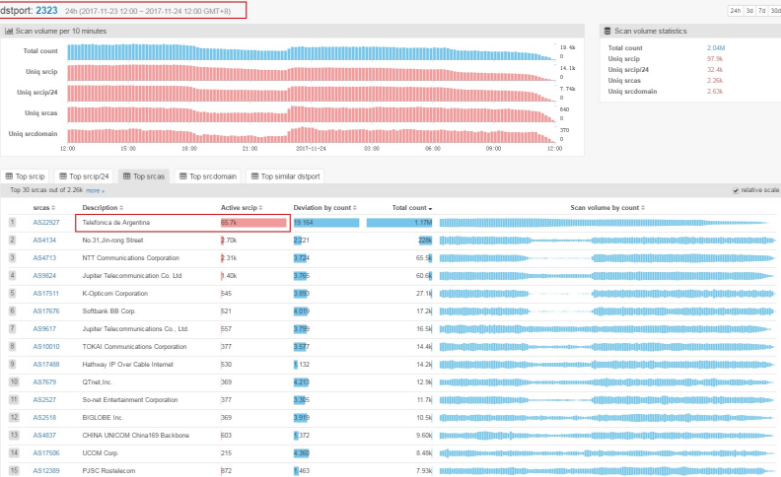

검색 트래픽의 IP 주소는 아르헨티나가 대부분을 차지하고 있다.

Qihoo 360에 따르면 11 월 22 일부터 2323 번 포트와 23 번 포트에서 검색 트래픽이 급증했다. Qihoo 360가 차단 된 트래픽은 "admin / CentryL1nk" "admin / QwestM0dem '라는 두 가지 인증 정보가 사용되고있는 것을 발견했다고한다.

이에 앞서 10 월 하순에는 대만 ZyXEL사의 ADSL 모뎀 PK5001Z의 암호가 하드 코딩되어있는 취약점이 노출되었고 이 취약점을 악용하는 정보가 수집된 Exploit Database를 분석해보면 "admin"(사용자 이름) "CentryL1nk"(암호) 조합이 취약성을 공격 공격에 사용되고 있었다고 한다.

검색 트래픽의 IP 주소는 아르헨티나가 대부분을 차지하는 것으로 보여 아르헨티나에서 사용되는 특정 IoT 디바이스에 감염이 집중되고 있다고 추축할 수 있다.

Mirai는 IoT 기기에 감염된 봇넷 구축을 노리고 표적에 대한 DDoS 공격을 하는 악성 코드이다. 2016 년 9 월에 발생한 대규모 공격에 이용 된 후 소스 코드가 공개 되어 변종의 출현이 잇따르고 있다.

구글의 천재 AI 연구자 신경망을 능가하는 "캡슐 네트워크&q...

구글의 천재 AI 연구자 신경망을 능가하는 "캡슐 네트워크&q...

윈도우XP 배경화면, '스마트폰용' 속편 출시

윈도우XP 배경화면, '스마트폰용' 속편 출시